Začátek roku byl ve znamení samých bezpečnostních průšvihů. Firma F-Secure si asi řekla, že „když už, tak už“, a upozornila ne jeden poměrně nebezpečný problém u notebooků s procesory Intel. Lze u nich totiž často obejít heslo BIOSu a TPM/BitLockeru, takže pokud přístroj třeba i na chvilku pustíte z ruky, může se vám do něj někdo nepovolaný dostat. Nejde tentokrát přímo o bezpečnostní chybu Intelu, ale o špatné nastavení jeho hardwaru. Bohužel je ale tato vada údajně hodně rozšířená.

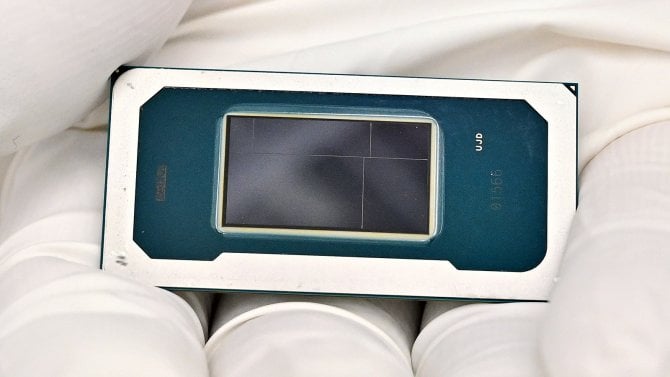

Tento problém se týká dražších korporátních typů noteboků, u nichž je aktivní technologie Intel AMT pro vzdálenou správu. F-Secure upozorňuje, že firmware notebooků často umožňuje při spouštění počítače vstup do rozhraní, v kterém se AMT nastavuje, i tehdy, pokud má uživatel spuštění počítače a vstup do BIOSu chráněné heslem. I v takovém případě je možné se do nastavení dostat klávesovou zkratkou CTRL-P. Hlavní problém ale je, že u velkého množství notebooků se pak lze přihlásit do modulu BIOSu MEBx (Intel Management Engine BIOS Extension) výchozím loginem „admin“. Poté útočník může výchozí heslo změnit, zapnout vám vzdálený přístup AMT a tím mít možnost se do vašeho počítače dostat po síti.

Provedení útoku vyžaduje jednorázově fyzickou přítomnost u počítače, takže nejde o zranitelnost, která by vám hrozila neustále. Ovšem k nastavení AMT je třeba jen velmi krátký čas, takže stačí ztratit přístroj na chvíli z očí, nemluvě o rizicích jako je třeba ponechání v hotelovém pokoji (kde se k vám pak také útočník může dostat po hotelové síti, když se k ní připojíte). Bohužel také tento zásah může provést v podstatě kdokoliv, nejsou třeba nějaké pokročilé schopnosti.

Výrobci ignorují doporučená nastavení BIOSu

Celý tento problém je způsoben tím, že výrobci notebooků používají nebezpečné výchozí nastavení pro Active Management Technology a nezamezují přístupu do MEBx. F-Secure uvádí, že problém je značně rozšířený. Intel přitom partnery v dokumentaci nabádá k tomu, aby tuto díru do systému nenechávali otevřenou. V doporučeních je například, aby bylo pro konfiguraci AMT také vyžadováno heslo BIOSu, jehož nastavení by poté uživatele ochránilo (toto heslo ale také samozřejmě musíte mít manuálně nastaveno). Odpovědnost tedy padá na výrobce počítačů, ne na Intel.

Tyto pokyny pro správnou konfiguraci ve výchozím stavu dává Intel výrobcům už od roku 2015. Ovšem vypadá to ale, že částečně je tato snaha marná a řada notebooků je stále nastavená špatně a tímto způsobem zranitelná. Pokud tedy máte počítač vyšší třídy, jenž AMT podporuje, asi bude dobré si zkontrolovat, zda se u něj nedá ono CTRL-P při nabíhání počítače zneužít. Pozor je třeba dávat také u repasovaných strojů, protože ty povětšinou pocházejí právě z těchto korporátních kategorií (například Dell Latitude, Lenovo Thinkpad). Stejný problém jinak asi může nastat i u stolních počítačů, pokud je necháváte někde, kde nemůžete stoprocentně věřit, že se k nim nedostane někdo nepovolaný – například na koleji. Oddechnout si tentokrát mohou vlastníci běžných spotřebitelských počítačů, u kterých výrobce a Intel technologii AMT nezpřístupňují, a tedy ji nějaký proradný hotelový personálista nemůže proti vám využít.